Strona 4

Jak zainstalować WordPressa na serwerze?

Dawniej aby zainstalować WordPressa trzeba było pobrać jego archiwum, a następnie pliki źródłowe wysłać na serwer.

Potwierdzenie opuszczenia strony, formularza - jak zrobić?

Klient wypełnia ważny formularz, następnie przypadkowo zamyka przeglądarkę. Jak można się zabezpieczyć przed takimi sytuacjami?

Co to jest FTP, FTPs i SFTP? Jakie są różnice między nimi?

Protokoły FTP wykorzystywane są do przesyłania plików między użytkownikiem a serwerem. Który zagwarantuje bezpieczeństwo, z którego warto korzystać?

Generowanie losowych znaków w PHP

Wygenerowanie losowego ciągu znaków - można to zrobić na wiele sposobów, ale ich rezultaty są bardziej, lub mniej przewidywalne.

Co to jest propagacja DNS? Ile czasu trwa?

Poprzednio sprawdziliśmy co to DNS, teraz poznamy temat propagacji DNS. Czy propagacja DNS trwa kilka minut a może 24, 72 godziny?

Co to jest DNS? Jak działają serwery DNS?

Chcąc odwiedzić stronę internetową nie musisz wprowadzać adresu IP w przeglądarce. Zawdzięczamy to serwerom DNS.

Co to jest DKIM, SPF i DMARC? Zabezpieczenia przed spamem

Najpopularniejszymi zabezpieczeniami przed phishingiem są SPF i DKIM. Co to za mechanizmy, jak działają i dlaczego warto je zastosować?

Generowanie kluczy RSA i logowanie za pomocą klucza do serwera (SSH)

Logując się przez SSH jesteśmy zmuszeni podawać hasło. Jak przyspieszyć pracę i logować się za pomocą kluczy RSA?

Jak wygenerować i co to jest kod QR?

Kod QR (ang. Quick Response) został opracowany przez japońskie przedsiębiorstwo w 1994 roku. Jak kody QR są najczęściej wykorzystywane obecnie?

Jak sformatować dysk w Windows, MacOS i Linux?

Czasami zachodzi potrzeba wyczyszczenia pendrivea, bądź dysku. Jak to zrobić w Windowsie, MacOS i Linuksie?

Ostatnie komentarze

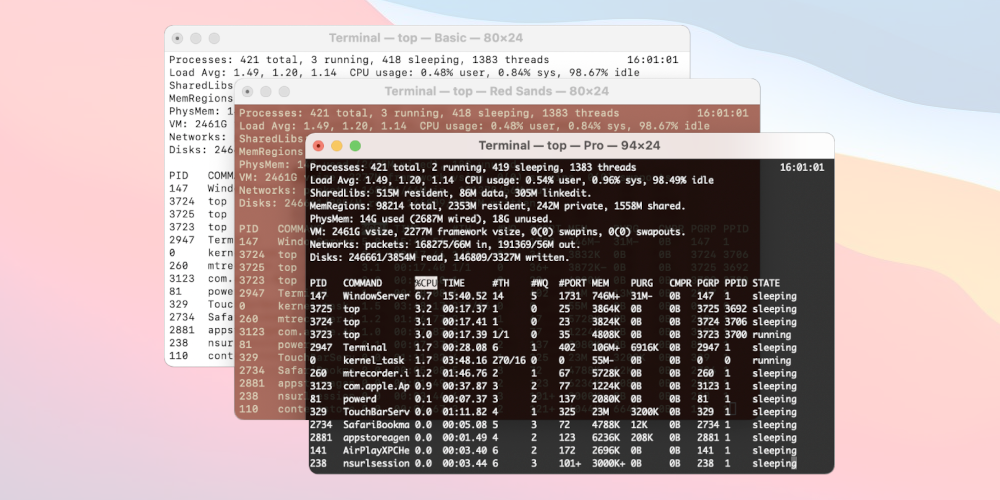

- Małe okno wiersza poleceń - jak powiększyć okno i rozmiar czcionki? Pawel, 7.05.2024, 20:26

- Małe okno wiersza poleceń - jak powiększyć okno i rozmiar czcionki? Pawel, 7.05.2024, 20:18

- Zmiana i rozjaśnienie obrazka po najechaniu kursorem Dominik, 6.05.2024, 14:48

Najnowsze porady

- Kalendarz wsparcia wersji PHP Kategoria: PHP + MySQL

- Konfiguracja SMTP w WordPressie Kategoria: WordPress

- Wdrożenie certyfikatu SSL w WordPress Kategoria: WordPress

Statystyki

-

195

Liczba porad -

1 993

Liczba komentarzy -

5

Narzędzi online